Bạn đang sở hữu nhiều hơn một hệ thống home lab? Có thể bạn có một home lab tại nhà và một cái khác đặt ở một địa điểm xa, hoặc bạn đang phân tán cơ sở hạ tầng của mình giữa nơi ở chính và một ngôi nhà nghỉ dưỡng. Dù trong bất kỳ trường hợp nào, có một phương pháp thông minh, an toàn và đáng ngạc nhiên là dễ dàng để kết nối chúng: một VPN site-to-site sử dụng Tailscale. Đây là một thiết lập mạnh mẽ sẽ cung cấp cho mỗi home lab quyền truy cập vào lab còn lại, đồng thời cho phép bạn truy cập cả hai bất kể bạn đang ở đâu. Điều này có nghĩa là bạn có thể tập trung sao lưu dữ liệu, chia sẻ các dịch vụ giữa các máy và quản lý chúng như thể chúng đang nằm trên cùng một mạng cục bộ (LAN).

VPN Site-to-Site Là Gì và Tại Sao Nên Chọn Tailscale?

Kết Nối Toàn Bộ Hai Mạng Như Một LAN

Một VPN site-to-site là giải pháp kết nối toàn bộ các mạng với nhau, tạo cảm giác như chúng đang ở trên cùng một mạng LAN. Điều này cho phép các thiết bị trên Lab A giao tiếp trực tiếp với các thiết bị trên Lab B mà không cần phải thiết lập port-forwarding phức tạp hay các đường hầm SSH rườm rà. Nếu bạn hình dung về một VPN “thông thường”, nơi tất cả lưu lượng truy cập của bạn được chuyển tiếp đến một máy chủ trước khi tiếp tục hành trình, thì VPN site-to-site cũng tương tự. Tuy nhiên, trong trường hợp này, chỉ lưu lượng truy cập được chỉ định cho mạng kia mới được chuyển tiếp.

Thiết lập hệ thống home lab với Proxmox, thể hiện khả năng kết nối mạng linh hoạt

Thiết lập hệ thống home lab với Proxmox, thể hiện khả năng kết nối mạng linh hoạt

Lý do nên lựa chọn Tailscale là vì đây là một VPN “zero-config” (không cần cấu hình), được xây dựng trên nền tảng WireGuard mạnh mẽ. Nó cực kỳ dễ cài đặt, bảo mật mặc định và tính năng NAT traversal hoạt động hoàn hảo, nghĩa là bạn không cần phải can thiệp vào router hay tường lửa của mình. Phần quan trọng nhất của phương trình này chính là khả năng định tuyến subnet (subnet routing), một tính năng cốt lõi cho phép VPN site-to-site hoạt động và đã được tích hợp sẵn trong Tailscale.

Để thiết lập thành công, hướng dẫn này yêu cầu bạn có hai subnet khác nhau ở mỗi địa điểm. Ví dụ, nếu ID subnet ở lab A là 192.168.1.0 và dải IP host là từ 192.168.1.1 đến 192.168.1.254, thì subnet này không thể trùng với lab B. Nếu chúng trùng nhau, bạn sẽ cần thay đổi cài đặt này trong router của mình để tránh xung đột địa chỉ IP.

Hướng Dẫn Cài Đặt và Cấu Hình Tailscale Trên Từng Thiết Bị

Các Bước Cơ Bản Để Bắt Đầu

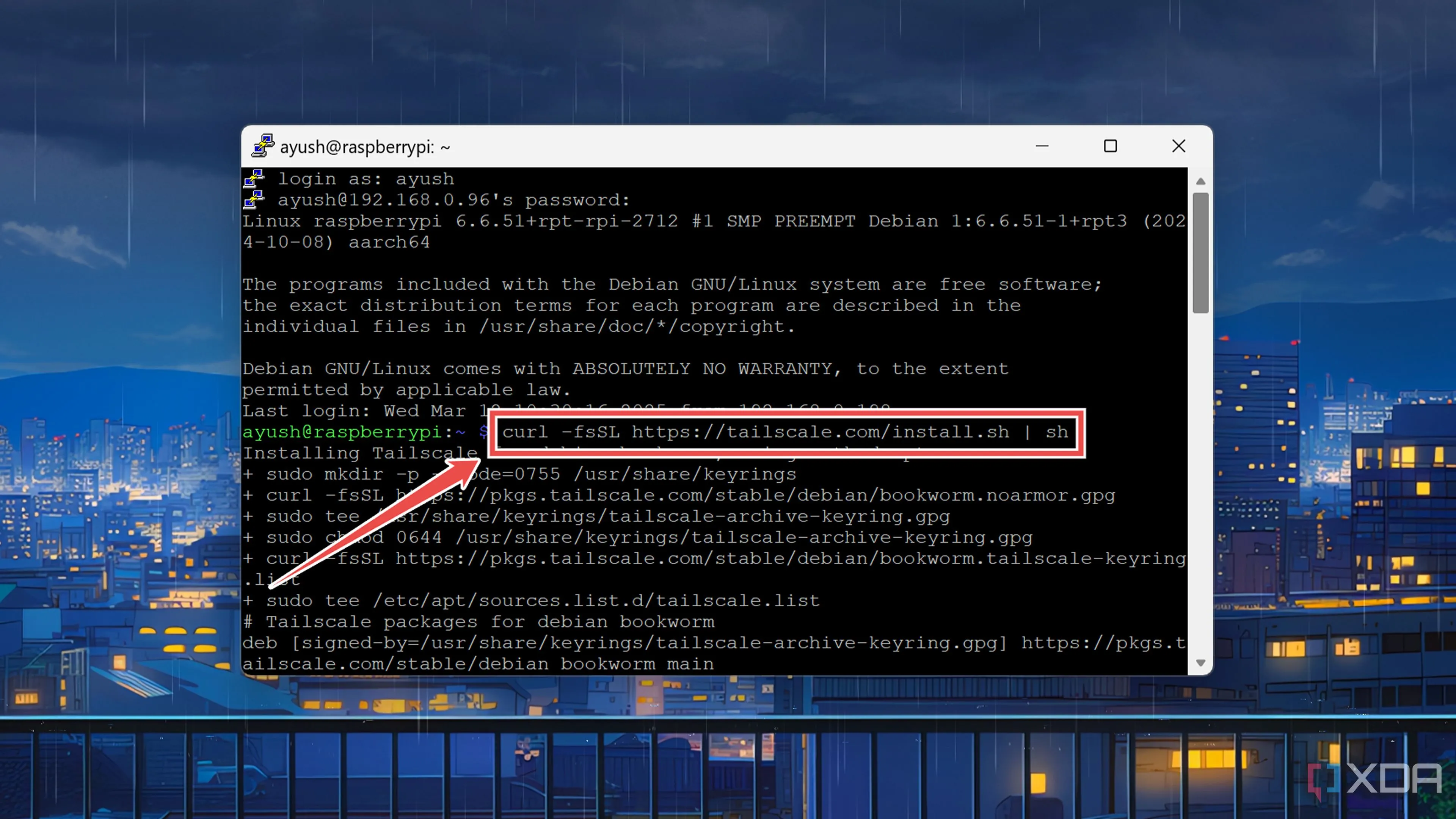

Bạn cần thiết lập một tài khoản Tailscale và cài đặt Tailscale trên cả hai máy chủ. Trên TrueNAS, ứng dụng này có sẵn trong danh mục ứng dụng. Đối với các bản phân phối Linux khác, bạn có thể cài đặt bằng lệnh cơ bản sau:

curl -fsSL https://tailscale.com/install.sh | sh Thực thi lệnh curl để cài đặt Tailscale trên Raspberry Pi OS trong cửa sổ terminal

Thực thi lệnh curl để cài đặt Tailscale trên Raspberry Pi OS trong cửa sổ terminal

Khi Tailscale đã được cài đặt và chạy, bạn cần đăng nhập vào tài khoản của mình trên mỗi máy. Để làm điều này, hãy tạo các auth key trong bảng điều khiển quản trị Tailscale và sau đó chạy lệnh sau trên mỗi máy, đảm bảo rằng mỗi máy có một auth key duy nhất:

sudo tailscale up --auth-key=KEYHERELệnh này sẽ khởi động Tailscale, đăng ký nó với tài khoản của bạn và thêm nó vào danh sách thiết bị của bạn. Khi cả hai thiết bị đã kết nối, bạn sẽ thấy chúng trong bảng điều khiển thiết bị Tailscale. Bước tiếp theo là quảng bá các tuyến đường subnet, và phần này có thể hơi phức tạp một chút.

Quảng Bá Subnet Routes Qua Mạng Tailscale

Kích Hoạt Chuyển Tiếp IP và Quảng Bá Địa Chỉ Mạng Cục Bộ

Tiếp theo, bạn sẽ muốn quảng bá các subnet của mình qua mạng Tailscale để có thể truy cập từng thiết bị trên mạng cục bộ. Trước khi thực hiện điều đó, bạn cần kích hoạt tính năng chuyển tiếp IPv4 (ipv4 forwarding). Hướng dẫn cho việc này sẽ khác nhau tùy thuộc vào bản phân phối Linux của bạn. Trên TrueNAS, tính năng này được tìm thấy dưới System, Advanced settings, và Sysctl. Thêm hai dòng sau với giá trị biến là “1”, kích hoạt chúng, sau đó bạn sẽ cần khởi động lại NAS của mình:

net.ipv4.ip_forward net.ipv4.conf.all.src_valid_markĐể quảng bá các subnet của chúng ta, chúng ta sẽ giả định rằng Lab A đang sử dụng subnet 192.168.1.0 và Lab B đang sử dụng subnet 192.168.2.0. Để kích hoạt quyền truy cập, bạn sẽ khởi động Tailscale trên Lab A với lệnh sau:

sudo tailscale up --advertise-routes=192.168.1.0/24 --accept-routesSau đó, trên Lab B, chạy lệnh sau:

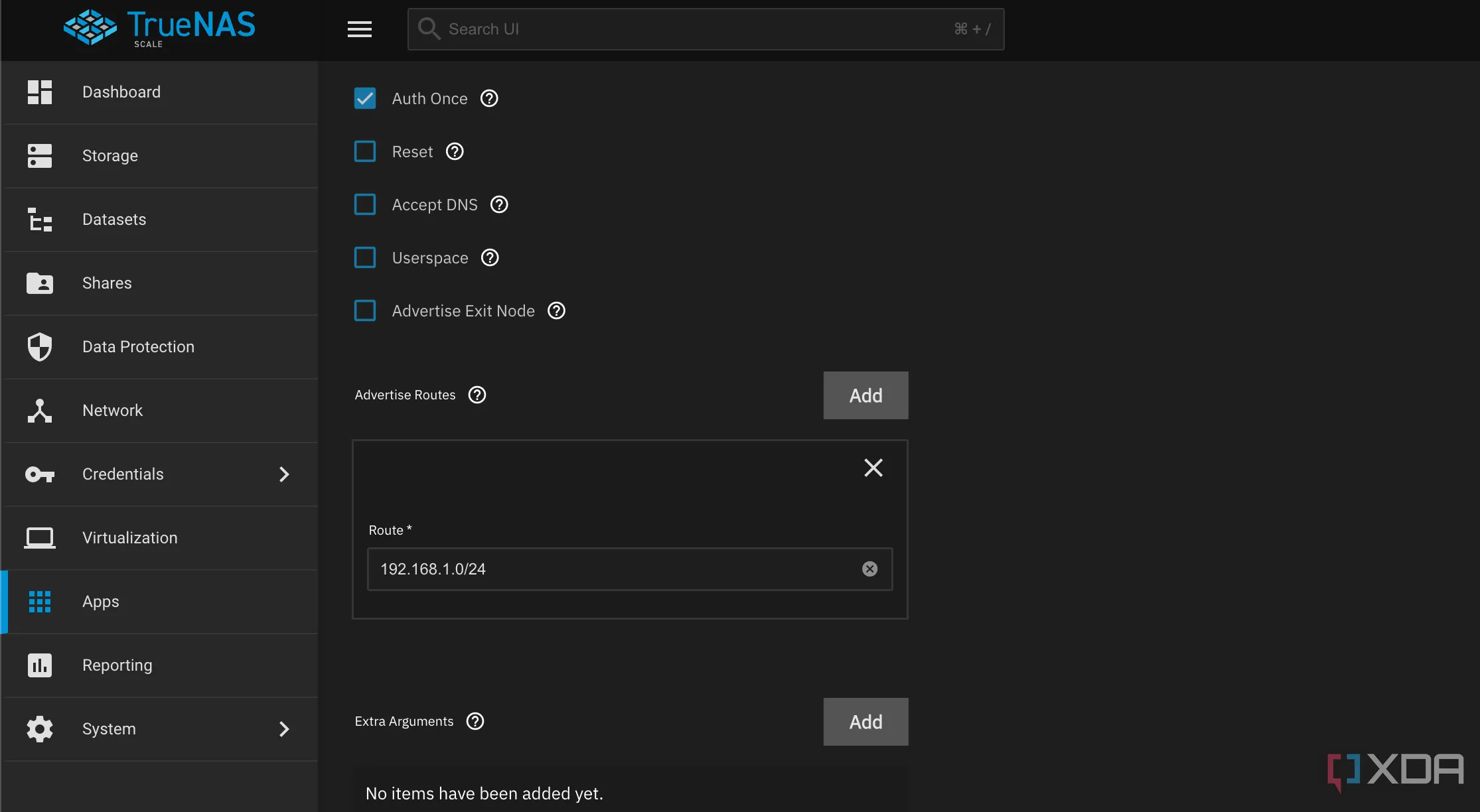

sudo tailscale up --advertise-routes=192.168.2.0/24 --accept-routesNếu bạn đang sử dụng TrueNAS, bạn có thể Edit ứng dụng và thêm dải địa chỉ IP vào tham số Advertise routes thay thế.

Giao diện cài đặt Tailscale trên TrueNAS hiển thị tùy chọn quảng bá các dải địa chỉ mạng (Advertise routes)

Giao diện cài đặt Tailscale trên TrueNAS hiển thị tùy chọn quảng bá các dải địa chỉ mạng (Advertise routes)

Chấp Nhận Route và Hoàn Tất Kết Nối

Đảm Bảo Quyền Truy Cập Toàn Diện

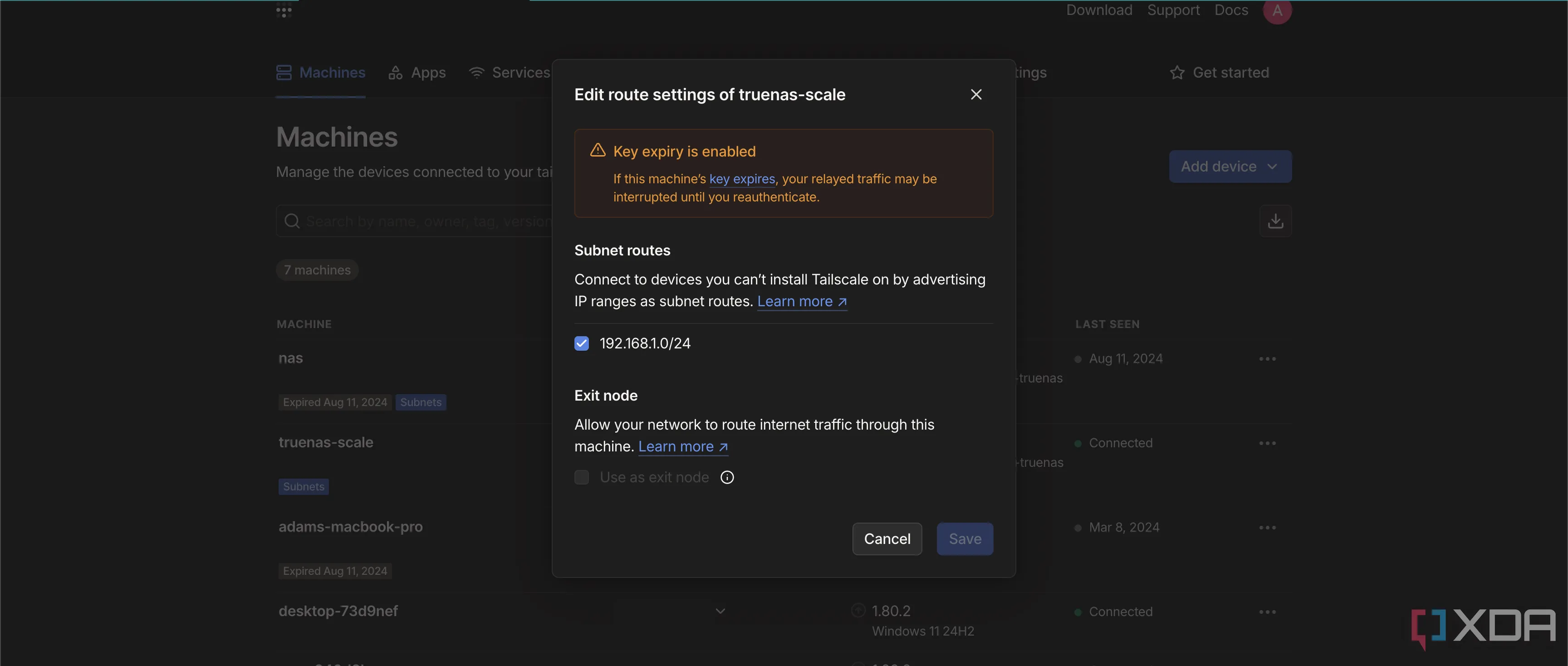

Khi bạn đã khởi động Tailscale với các tuyến đường được quảng bá đó, bạn cần truy cập bảng điều khiển quản trị Tailscale và chấp nhận các tuyến đường subnet đang được quảng bá. Lúc này, các thiết bị được kết nối với mạng Tailscale của bạn sẽ có thể truy cập các thiết bị khác bằng địa chỉ IP trực tiếp. Ví dụ, bạn sẽ có thể truy cập bảng điều khiển router của Lab A từ Lab B. Tuy nhiên, các thiết bị được phát hiện bằng mDNS sẽ không hoạt động, mặc dù bạn có thể thử ZeroTier, một giải pháp có hỗ trợ mDNS. Bên cạnh đó, bạn vẫn có thể trực tiếp truy cập các thiết bị đó, chỉ là bạn sẽ không nhận được các tên miền .local.

Giao diện quản lý Tailscale cho phép kích hoạt và chấp nhận các tuyến đường subnet đã quảng bá

Giao diện quản lý Tailscale cho phép kích hoạt và chấp nhận các tuyến đường subnet đã quảng bá

Có nhiều cách để thiết lập VPN site-to-site, và đây là một trong những phương pháp dễ dàng nhất để thực hiện. Nó vẫn vô cùng an toàn, và mọi thứ đều được quản lý bởi mạng Tailscale của bạn. Nếu muốn, bạn có thể chuyển sang Headscale để mọi thứ đều được tự host hoàn toàn, nhưng giao diện web của Tailscale hoạt động khá tốt cho các nhu cầu thông thường.

Với các bước hướng dẫn chi tiết này, bạn có thể dễ dàng thiết lập một VPN site-to-site đáng tin cậy giữa các home lab của mình, mở ra khả năng quản lý, chia sẻ và sao lưu dữ liệu hiệu quả hơn. Hãy bắt đầu trải nghiệm sự tiện lợi mà Tailscale mang lại cho hệ thống home lab của bạn ngay hôm nay!